Dragi moji, ovo je moj kod u Pythonu za uklanjanje malvera i virusa iz sistema. U današnje vreme, kada su digitalni uređaji sastavni deo svakodnevice, pretnja od zlonamernog softvera, tj. malvera, neprestano raste. Malver (eng. malware) je štetni program ili kod koji, bez znanja korisnika, kompromituje bezbednost sistema i omogućava napadačima pristup osetljivim podacima. U daljem tekstu detaljno ćemo opisati kako malver funkcioniše, kako se instalira i prikazati primer Python koda koji demonstrira tehniku detekcije i uklanjanja određenog tipa malvera (ovde nazvanog „xyz malver“). Napominjemo da je primer ilustrativan i da ga treba prilagoditi konkretnim potrebama, sistemu i vrsti malvera.

Šta je malver i kako deluje?

Malver predstavlja zlonamerni softver koji se, u potaji, ugnežđava u računar, pametni telefon ili drugi digitalni uređaj, prateći i beležeći aktivnosti korisnika. Njegova namena je višestruka: od krađe lozinki i podataka o kreditnim karticama, preko snimanja pritisaka na tastaturi (keylogging) i praćenja istorije pregledanih stranica, pa sve do pristupa kameri, mikrofonu i GPS lokaciji.

Ključna karakteristika malvera je njegova neprimetnost. Dok korisnik obavlja svakodnevne radnje, malver potajno šalje prikupljene informacije udaljenom serveru, omogućavajući napadaču detaljan uvid u aktivnosti i podatke korisnika. Na taj način narušava privatnost i bezbednost, često bez ikakvih spolja vidljivih simptoma.

Načini instalacije malvera

Postoji više načina na koje malver može ući u sistem. Jedan od najčešćih je socijalni inženjering, kada napadač pošalje imejl ili poruku koja deluje legitimno, sa prividno bezopasnim linkom ili prilogom. Kada korisnik klikne ili instalira takav sadržaj, xyz malver se automatski ubacuje u sistem.

Napadači takođe iskorišćavaju bezbednosne propuste i ranjivosti u operativnim sistemima, aplikacijama ili veb pretraživačima. Jednom kada se malver infiltrira, pokušava da dobije povišene privilegije kako bi pristupio kritičnim direktorijumima i procesima. Tako dublje prodire u sistem, otežavajući njegovo otkrivanje i uklanjanje.

Simptomi i posledice infekcije xyz malverom

Kada se xyz malver aktivira, on:

- Radi skriveno, bez vidljivih tragova u korisničkom interfejsu.

- Beleži pritiske na tastaturi (keylogging), čime prikuplja lozinke, brojeve kreditnih kartica i druge osetljive unose.

- Prati elektronsku komunikaciju, imejlove, razmenu poruka i telefonske pozive (na mobilnim uređajima).

- Može pristupiti kameri, mikrofonu i GPS lokaciji, neovlašćeno snimajući sadržaje i beležeći kretanje korisnika.

- Periodično šalje prikupljene podatke napadaču, dajući mu potpuni uvid u korisnikove aktivnosti.

Zašto Python i kako se kod koristi za uklanjanje malvera?

Python je višenamenski programski jezik koji se često koristi za kreiranje skripti i alata za sajber bezbednost. Prednost korišćenja Pythona jeste njegova čitljivost, jednostavnost i velika kolekcija biblioteka. Dodatno, uz samo nekoliko redova koda, moguće je napisati skriptu za pretragu fajlova, verifikaciju njihovog integriteta putem hash vrednosti, gašenje sumnjivih procesa i uklanjanje malicioznih fajlova.

Primer Python koda za detekciju i uklanjanje xyz malvera

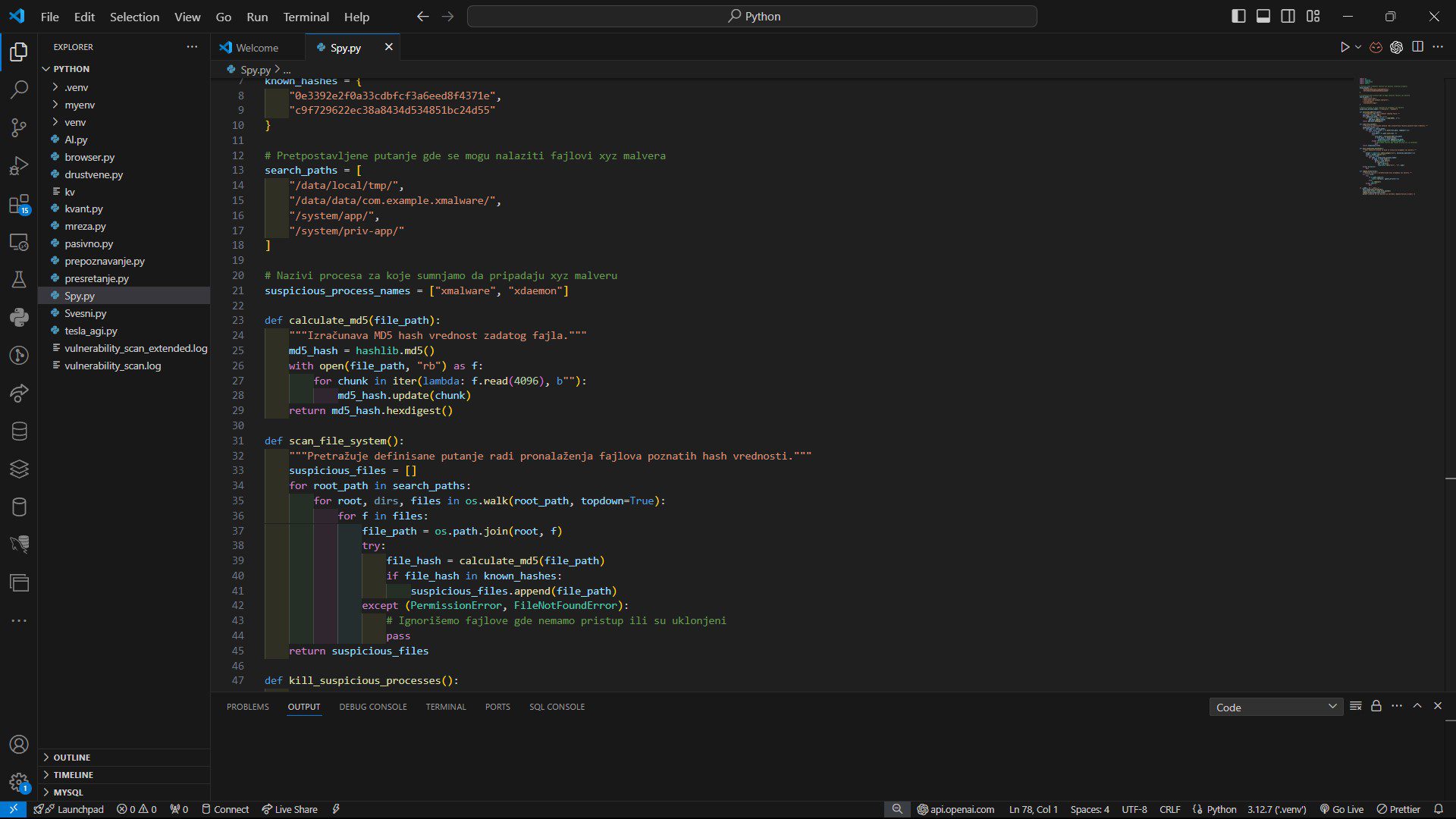

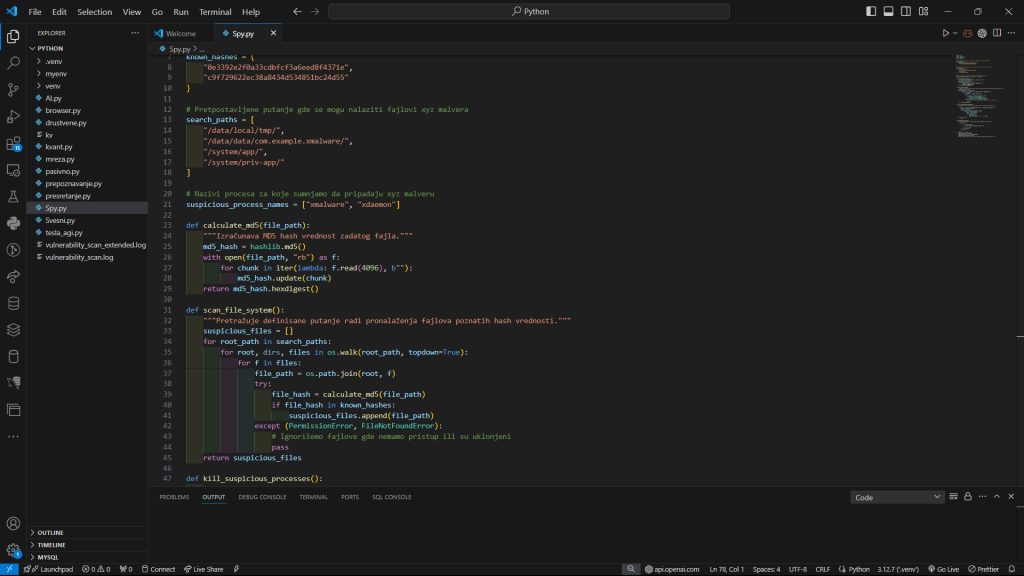

pythonКопирај кȏдimport os

import hashlib

import subprocess

import shutil

# Poznate hash vrednosti fajlova xyz malvera (fiktivni primeri)

known_hashes = {

"0e3392e2f0a33cdbfcf3a6eed8f4371e",

"c9f729622ec38a8434d534851bc24d55"

}

# Pretpostavljene putanje gde se mogu nalaziti fajlovi xyz malvera

search_paths = [

"/data/local/tmp/",

"/data/data/com.example.xmalware/",

"/system/app/",

"/system/priv-app/"

]

# Nazivi procesa za koje sumnjamo da pripadaju xyz malveru

suspicious_process_names = ["xmalware", "xdaemon"]

def calculate_md5(file_path):

"""Izračunava MD5 hash vrednost zadatog fajla."""

md5_hash = hashlib.md5()

with open(file_path, "rb") as f:

for chunk in iter(lambda: f.read(4096), b""):

md5_hash.update(chunk)

return md5_hash.hexdigest()

def scan_file_system():

"""Pretražuje definisane putanje radi pronalaženja fajlova poznatih hash vrednosti."""

suspicious_files = []

for root_path in search_paths:

for root, dirs, files in os.walk(root_path, topdown=True):

for f in files:

file_path = os.path.join(root, f)

try:

file_hash = calculate_md5(file_path)

if file_hash in known_hashes:

suspicious_files.append(file_path)

except (PermissionError, FileNotFoundError):

# Ignorišemo fajlove gde nemamo pristup ili su uklonjeni

pass

return suspicious_files

def kill_suspicious_processes():

"""Gasi sumnjive procese za koje se veruje da pripadaju xyz malveru."""

try:

output = subprocess.check_output(["ps"], universal_newlines=True)

lines = output.split("\n")

for line in lines:

for name in suspicious_process_names:

if name in line.lower():

parts = line.split()

if len(parts) > 1:

pid = parts[1]

subprocess.run(["kill", "-9", pid])

except Exception:

pass

def remove_files(files):

"""Uklanja fajlove i direktorijume koji pripadaju xyz malveru."""

for f in files:

try:

if os.path.isdir(f):

shutil.rmtree(f, ignore_errors=True)

else:

os.remove(f)

except OSError:

pass

if __name__ == "__main__":

kill_suspicious_processes()

suspicious_files = scan_file_system()

remove_files(suspicious_files)

print("Čišćenje od xyz malvera je završeno (demonstracioni primer).")

Detaljno objašnjenje koda

- Hash vrednosti i pretraga fajlova:

Skripta koristi unapred definisane MD5 hash vrednosti za fajlove koji pripadaju xyz malveru. Tokom pretrage navedenih putanja, svaki pronađeni fajl se hešira i proverava. Ako se hash vrednost poklopi sa nekom izknown_hashesskupa, fajl se smatra malicioznim. - Gašenje sumnjivih procesa:

Pre uklanjanja detektovanih fajlova, skripta pokušava da ugasi sve procese za koje se veruje da pripadaju malveru. Ovo sprečava ponovno pokretanje malicioznog koda i blokiranje fajlova koji se uklanjaju. - Uklanjanje malicioznih fajlova:

Nakon gašenja procesa, skripta uklanja detektovane fajlove i direktorijume pomoćuos.remove()ishutil.rmtree()funkcija. Na taj način se xyz malver eliminiše iz sistema.

Prilagođavanje i dodatne mere opreza

- Izmena putanja i naziva fajlova:

U prikazanom primeru navedeni su samo primeri putanja i naziva. U realnom okruženju potrebno je istražiti gde se malver nalazi, pa na osnovu toga prilagoditisearch_pathsi druge parametre. - Izmena hash vrednosti:

Hash vrednosti su u ovom primeru fiktivne. Da biste efikasno uklonili xyz malver, potrebno je da znate tačne hash vrednosti njegovih fajlova. - Povišene privilegije (root ili administrator):

Za pristup sistemskim direktorijumima i ubijanje sistemskih procesa, neophodno je pokrenuti skriptu sa povišenim privilegijama. Na Android uređajima to može značiti da uređaj mora biti root-ovan, dok na računarima (Windows, Linux, macOS) skripta treba da se pokrene kao administrator ili uz sudo komandu. - Testiranje i bekap:

Pre primene skripte na produkcionom sistemu, neophodno je testiranje u kontrolisanom okruženju (sandbox). Takođe, preporučljivo je napraviti rezervnu kopiju podataka kako bi se izbegao gubitak važnih informacija u slučaju neplaniranih posledica.

I na kraju…

Prikazani primer skripte u Pythonu služi kao polazna tačka za detekciju i uklanjanje xyz malvera iz sistema. U realnom scenariju potrebno je pažljivo prilagoditi skriptu specifičnostima napada, fajlovima i strukturama direktorijuma malvera, kao i obezbediti povišene privilegije. Na ovaj način moguće je osnažiti bezbednost uređaja i zaštititi privatnost korisnika od malicioznih softvera, istovremeno unapređujući sopstvenu svest o sajber bezbednosti i preventivnim merama koje treba preduzeti.